Waspadalah terhadap CraxsRAT: Malware Akses Jarak Jauh Android menyerang di Malaysia.

CraxsRAT adalah keluarga malware Android terkenal yang dikenal karena Remote Administration Tools (RAT) miliknya, yang mencakup kontrol perangkat jarak jauh dan fungsi spyware canggih seperti keylogging, manipulasi gerakan, dan perekaman kamera, layar, dan panggilan.

Latar Belakang

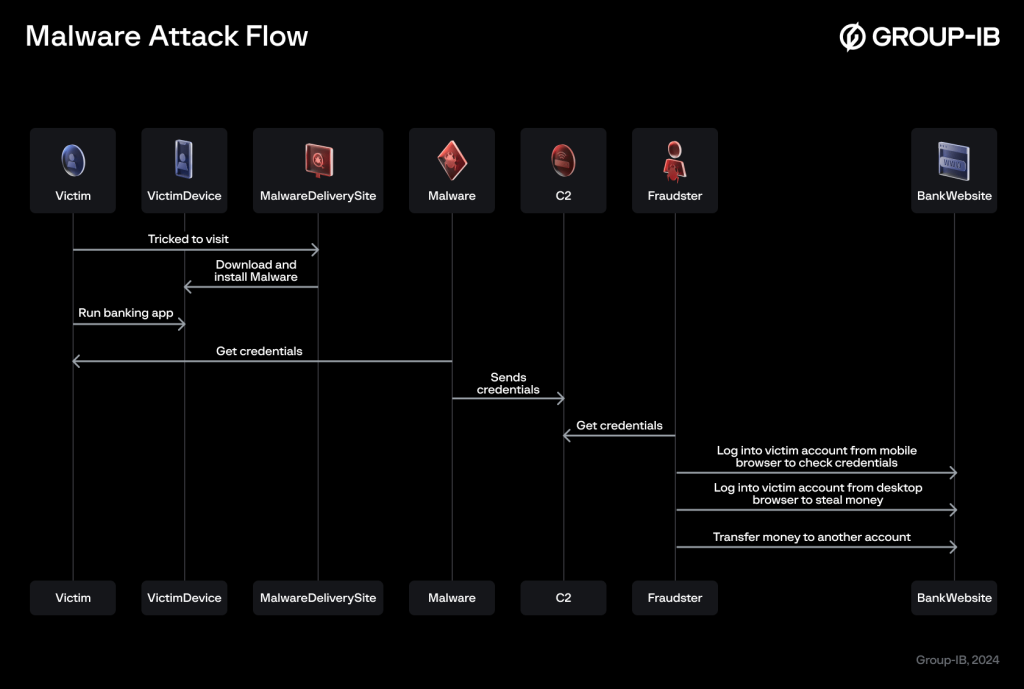

Berdasarkan detail dari pelanggan dan analisis oleh tim Perlindungan Penipuan Cybercc, skenario malware direkonstruksi sebagai berikut:

Korban mengunjungi situs web phishing yang menyamar sebagai merek makanan lokal yang sah, yang mendorong korban untuk mengunduh aplikasi untuk melakukan pembelian. Sekitar 5 menit setelah mengunduh aplikasi, kredensial korban dicuri, dan terjadi penarikan dana tanpa izin dari rekening bank korban dalam waktu 20 menit setelah menginstal aplikasi di perangkat seluler mereka.

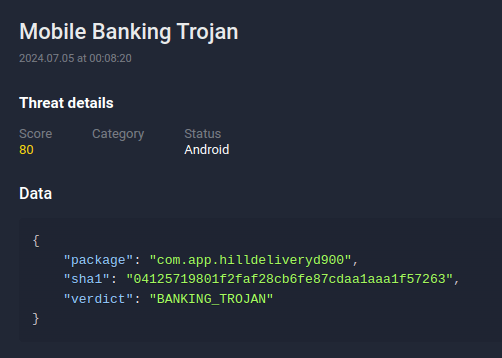

Setelah menganalisis sampel malware tersebut, para ahli Cyber cc Threat Intelligence menyimpulkan bahwa sampel malware ini berasal dari CraxsRAT.

Malware Profile

CraxsRAT adalah keluarga malware terkenal dari Android Remote Administration Tools (RAT) yang memiliki kemampuan kontrol perangkat jarak jauh dan spyware, termasuk keylogging, melakukan gerakan, merekam kamera, layar, dan panggilan. Untuk informasi teknis dan wawasan yang lebih mendalam tentang malware tersebut dapat ditemukan di blog malware CraxsRAT kami. Meskipun keluarga Android RAT ini memiliki kemampuan untuk mengirim SMS ke kontak korban yang dapat digunakan untuk distribusi lebih lanjut, tim Perlindungan Penipuan Cyber cc tidak mengamati penggunaan ini selama kampanye ini.

Sasaran Skema

Dalam kampanye ini, CraxsRAT terutama menargetkan organisasi perbankan di Malaysia. Setelah menerima permintaan dari pelanggan, Cyber cc memulai investigasi dan menemukan lebih dari 190 sampel tambahan di Malaysia. Semuanya memiliki skema pembuatan nama paket yang sama dan meniru merek lokal yang sah di bidang layanan ritel, infrastruktur, makanan dan minuman, pengiriman dan logistik, serta bisnis berorientasi konsumen lainnya. Merek diidentifikasi berdasarkan label aplikasi.

Dampak

Para korban yang mengunduh aplikasi yang mengandung malware Android CraxsRAT akan mengalami kebocoran kredensial dan penarikan dana secara ilegal. Organisasi keuangan yang menjadi sasaran CraxsRAT dapat mengalami potensi kerusakan reputasi merek mereka, di samping peningkatan biaya kepatuhan.

Modus Operandi

Deteksi dan Pencegahan

Acara Perlindungan Penipuan

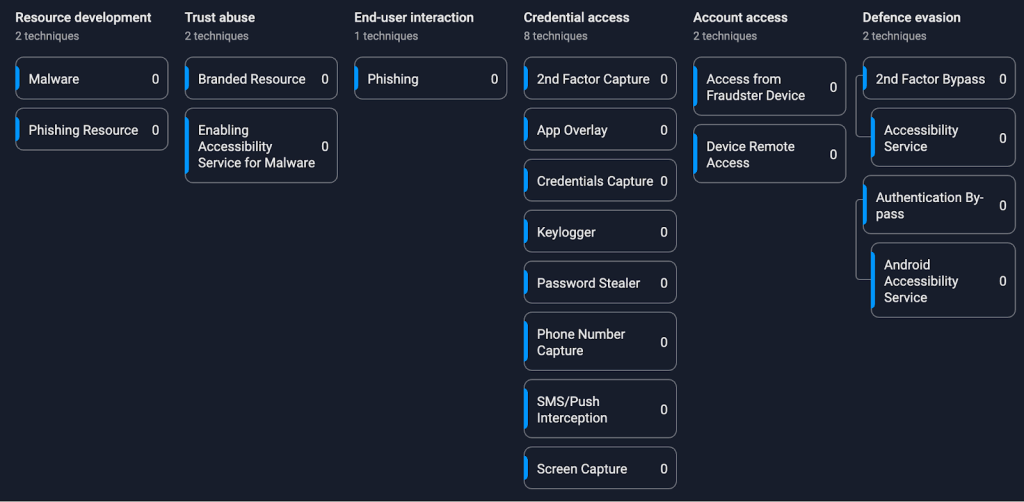

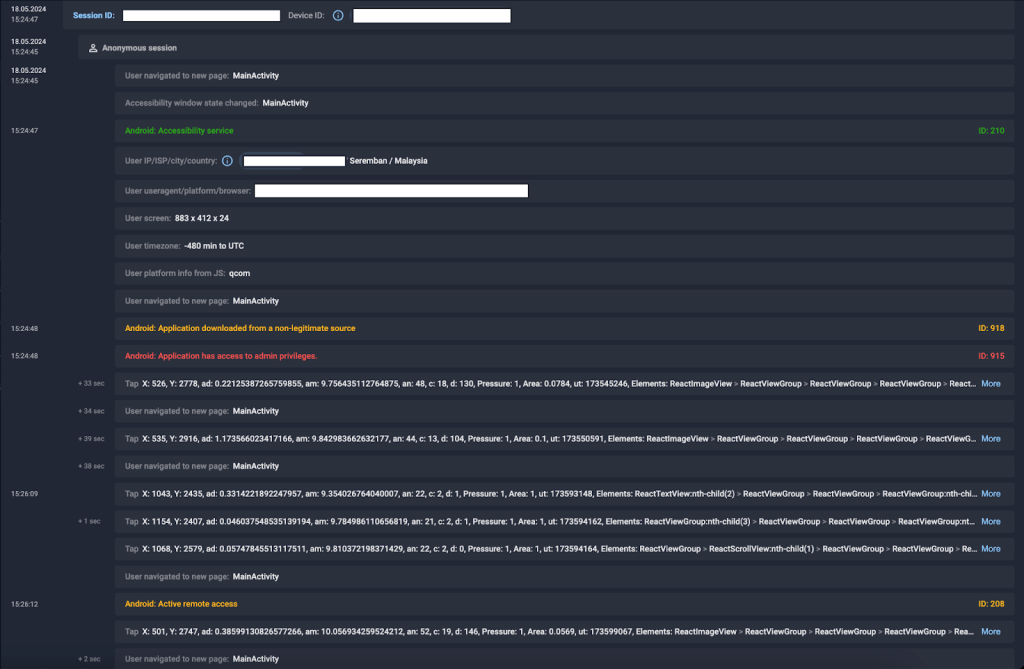

Untuk melindungi kliennya dari ancaman yang ditimbulkan oleh malware Android CraxsRAT dan ancaman serupa, Cyber cc Fraud Protection menggunakan event/aturan untuk mendeteksi dan mencegah CraxsRAT dan malware serupa lainnya:

Untuk Sampel Malware CraxsRAT yang Terkonfirmasi

Cyber cc Fraud Protection memiliki basis data komprehensif dari semua malware yang terdeteksi. Ketika sistem Fraud Protection mengidentifikasi aplikasi dari daftar trojan seluler yang diunduh ke perangkat pengguna akhir, peristiwa yang sesuai akan dipicu untuk segera memberi tahu klien.

Untuk Pembaruan Berkelanjutan dan Strain Baru – Deteksi Berbasis Tanda Tangan

Dengan menganalisis karakteristik dan matriks perilaku curang dari malware Android CraxsRAT, analis Cyber cc Fraud Protection mengembangkan aturan baru berdasarkan atribut bersama dan teknik penipuan ini. Tindakan ini menargetkan sampel malware CraxsRAT yang belum terdeteksi atau diperbarui, serta strain baru yang menunjukkan fitur serupa, bahkan tanpa tanda tangan malware tertentu.

Untuk aplikasi palsu lainnya – Deteksi Berbasis Perilaku

Aplikasi palsu seringkali mengharuskan pengguna akhir untuk memberikan akses layanan Aksesibilitas dan mengaktifkan akses jarak jauh ke perangkat Android mereka saat instalasi. Platform Perlindungan Penipuan Cyber cc dapat mendeteksi malware zero-day Android, mengidentifikasi unduhan aplikasi yang tidak sah, dan memantau layanan Aksesibilitas, status akses jarak jauh, dan aktivitas paralel atau overlay pada perangkat. Peringatan ini dikomunikasikan kepada bank, meningkatkan kemungkinan mencegah transaksi penipuan oleh pelaku ancaman.

Mitigasi dari Perspektif Lain

Untuk Pengguna Akhir

Pengguna akhir sebaiknya menginstal aplikasi seluler dari toko aplikasi resmi seperti Google Play dan Apple Store untuk menghindari pengunduhan aplikasi palsu yang mengandung malware. Mengunduh aplikasi dari situs pihak ketiga secara signifikan meningkatkan risiko terkena penipuan aplikasi palsu. Selain itu, pengguna harus berhati-hati saat mengklik tombol atau tautan mencurigai yang ditemukan di situs web yang tidak dikenal atau di email untuk menghindari pemberian akses hak istimewa tinggi kepada penipu dan potensi kehilangan kredensial.

Untuk organisasi perbankan

Lembaga perbankan memainkan peran penting dalam melindungi informasi keuangan nasabah mereka. Sangat penting bagi bank untuk mengedukasi nasabah tentang praktik terbaik keamanan dan mendorong perilaku proaktif. Ini termasuk menyarankan nasabah untuk hanya menginstal aplikasi perbankan seluler dari toko aplikasi resmi, menghindari mengklik tautan yang mencurigakan, dan secara teratur memantau rekening mereka untuk aktivitas yang tidak biasa. Selain itu, bank harus menerapkan otentikasi multi-faktor, sistem deteksi penipuan secara real-time, dan memberikan peringatan tepat waktu kepada nasabah mengenai potensi ancaman keamanan. Dengan menumbuhkan budaya kesadaran keamanan, lembaga perbankan dapat secara signifikan mengurangi risiko transaksi penipuan dan meningkatkan kepercayaan secara keseluruhan terhadap layanan mereka.

Kesimpulan

Malware CraxsRAT memungkinkan penipu untuk mengakses perangkat korban dari jarak jauh dan mencuri kredensial, yang menyebabkan kerugian finansial. Selain itu, malware CraxsRAT berkembang pesat, dengan jumlah strain baru yang muncul setiap hari meningkat secara dramatis. Untuk membangun metode deteksi multidimensi guna mengidentifikasi sesi dengan sampel malware yang terkonfirmasi atau strain baru yang muncul, peristiwa berikut direkomendasikan untuk klien sistem Perlindungan Penipuan:

- Peristiwa – Deteksi berbasis tanda tangan: Perlindungan Penipuan dapat mendeteksi trojan seluler dan aplikasi seluler yang mencurigakan. Peristiwa ini memfasilitasi deteksi sampel malware yang telah dikonfirmasi, trojan seluler yang terdaftar dalam daftar trojan Perlindungan Penipuan, dan aplikasi seluler mencurigakan lainnya.

- Peristiwa – Deteksi berbasis perilaku: Perlindungan Penipuan dapat mendeteksi malware zero-day Android, mengidentifikasi unduhan aplikasi yang tidak sah, dan memantau layanan Aksesibilitas, status akses jarak jauh, serta aktivitas paralel atau overlay pada perangkat. Peristiwa-peristiwa ini memungkinkan deteksi jenis malware baru dengan menganalisis perilakunya.

- Peristiwa – Deteksi berbasis statistik: Perlindungan Penipuan dapat mendeteksi perubahan pada penyedia pengguna, ISP berisiko tinggi, dan IP dari negara berisiko tinggi. Peristiwa ini membantu mengidentifikasi IP, subnet, dan negara mencurigakan yang terkait dengan penipuan atau malware yang diketahui, berfungsi sebagai pemberitahuan informatif atau sebagai bagian dari kombinasi peristiwa untuk mencegah aktivitas penipuan.

- Peristiwa – Deteksi lintas departemen: Dalam kerja sama dengan Intelijen Ancaman, Perlindungan Penipuan dapat mendeteksi login pengguna yang disusupi. Peristiwa ini memungkinkan pelacakan aktivitas pengguna yang akunnya telah disusupi, berfungsi sebagai pemberitahuan kepada pengguna atau sebagai bagian dari kombinasi peristiwa untuk mencegah aktivitas penipuan.